Nachdenken

Mit Sicherheit denken erwachsene Menschen über Sicherheit nach, Sicherheit betrifft unser Wohlbefinden und unsere Gesundheit. Einerseits brauchen wir die Sicherheit, wie auch ein Kind die Sicherheit seiner Eltern braucht, die Sicherheit bei ihnen immer Geborgenheit, Zuneigung und vor allem auch Nahrung zu bekommen. So brauchen auch wir Sicherheit, unsere Lebensverhältnisse zu erhalten. Oder? Sicherheit steht andererseits auch in einem Spannungsverhältnis zur Freiheit1 .

Nachdenken schafft Freiheit

So geborgen ein Kind lebt, so gefangen ist es auch und abhängig von seinen Eltern. Analog sind wir auch in einem Staat wie Deutschland einerseits einigermaßen sicher vor Krieg, andererseits auch in unseren Entfaltungsmöglichkeiten, wenn nicht gefangen, so zumindest reguliert. Man kann nicht einfach anfangen, irgend etwas zu produzieren oder zu verkaufen, man muss, um die Sicherheit nicht zu gefährden, allerlei Regularien einhalten und Gesetze befolgen.

Gesundheit in Sicherheit

In der Gesundheit ist die Sicherheit nur eine statistische Kennzahl. Wir werden in Deutschland statistisch gesehen ziemlich sicher über 70 Jahre alt werden, keine Mangelernährung erleiden, keine Masern bekommen, etc. andererseits aber mit höherer Wahrscheinlichkeit oder Sicherheit krankenversichert sein, übergewichtig sein, geimpft sein.

Technische Sicherheit

Hier in diesem Artikel soll es nun um die Sicherheit im technischen gehen, die Sicherheit der Daten, die wir über unser Leben anlegen, die Dinge die wir täglich unternehmen und die Sicherheit die wir dabei fühlen.

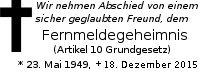

2013 Augen auf für Sicherheit im Datenverkehr

Beispiele für eine solche Sicherheit sind die in Deutschland fast ubiquitäre Verfügbarkeit eines Mobiltelefonnetzes und auch des Internetzugangs, und damit die Möglichkeit seine Daten über verschiedene Dienstleister immer online zu sichern, zu teilen oder abzurufen. Der Gegenpol dazu ist die Sicherheit der Daten auf den Wegen im Netz, es gab 2013 den offenkundigsten Augenöffner wie unsere Staaten mit unseren Daten umgehen, nämlich nach Belieben (wiederum angeblich im Dienste der Sicherheit...)2

Email ähnlich Postkarte ungleich Brief

Die Daten sind allerdings einfach auch ungeschützt unterwegs, Datenschützer können nicht genug wiederholen, dass eine Email keineswegs wie ein Brief ist, der verschlossen zwischen Absender und Empfänger reist, sondern mehr wie eine Postkarte, die nicht nur der Postbote lesen kann, sondern auch jeder Briefsortierer. Allerdings hat die Email den Unterschied dass nicht nur jeder Zwischenstopp mitlesen kann, sondern auch jeder Zwischenstopp mitschreiben kann, ohne dass sich dass irgendwie bemerkbar macht für den Empfänger, da man ja die ursprüngliche Mail nicht kennt, und die Email keine Handschrift erkennen lässt, wie das eine Postkarte immer tun würde.

2015 Datenverkehrsunfallsopfer

Arguing that you don't care about the right to privacy because you have nothing to hide is no different from saying you don't care about free speech because you have nothing to say. – Edward Snowden3

deutsch ungefähr: "Zu sagen, dass dir Datenschutz egal ist, weil du nichts zu verbergen hast, ist genauso, wie zu sagen, dass dir das Recht auf freie Meinungsäußerung egal ist, weil du nichts zu sagen hast. - Hrsg. Abteilung Schneeversteck" 4

Unversehrtheit des Inhalts und Authentizität des Absenders

Dass hier schon seit Jahren Abhilfe besteht, die auch immer noch einigermaßen sicher ist, beides zu gewährleisten, nämlich erstens das Mitlesen zu verhindern und zweitens die Unversehrtheit der Mail zu bewahren, und dass diese technischen Schritte relativ einfach zu nutzen sind und dennoch nicht genutzt werden, ist eine interessante Beobachtung.

Privater und öffentlicher Schlüssel

Das System der Verschlüsselung mit einem öffentlichen und einem privaten Schlüssel ist seit vielen Jahren in Benutzung und immer noch hinreichend schlecht zu knacken.5 6 Eine Erläuterung des System der Verschlüsselung lässt sich auf https://gnupg.org nicht nur nachlesen sondern nach einer kostenfreien Installation auch ausprobieren und spielerisch erproben.

Oder als Comic hier: https://emailselfdefense.fsf.org/en/infographic.html7

Hinterlasse (k)einen Fingerabdruck - der öffentliche Schlüssel

Jeder Öffentliche Schlüssel hat einen Fingerabdruck, anhand dieses Fingerabdruckes lässt sich ein Schlüssel überprüfen, der Fingerabdruck für meinen Schlüssel lautet: 1914 6058 323B 96C2 A7EC 116D C921 1C1E 0187 525C

Der Schlüssel ist auf öffentlichen Keyservern hinterlegt und kann von den Verschlüsselungsprogrammen automatisch gefunden werden. z.B. von pool.sks-keyservers.net. Nun kann damit nicht nur eine Email an den Absender verschlüsselt werden, sondern auch geprüft werden, dieser der tatsächliche Absender ist, der die Email unterschrieben hat. Eine Verschlüsselung macht hier nur Sinn mit einer Unterschrift, wohingegen eine digitale Unterschrift auch einen gewissen Nutzen ohne die Verschlüsselung hat.

Dass die Basis dieses Systems (Diffie Hellmann) von GnuPG eine gewisse Sicherheit bietet, bezeugt ihr Einsatz bei der Verschlüsselungstechnik SSL welche bei allen Webseiten eingesetzt werden sollte die mit sensiblen Daten umgehen, auch hier gibt es einen privaten Schlüssel der von einer Zertifizierungsstelle geprüft ist und einen öffentlichen Schlüssel den der Webbrowser sich herunterladen kann und nutzt, um die Anfrage zu verschlüsseln und die empfangenen Daten zu entschlüsseln. Die ganze Technik dahinter ist so sicher, dass das größere Problem die Menschen sind, zum Beispiel einem trojanischen Pferd / "Trojaner" erlauben, Daten direkt vom Computer zu versenden oder ein physischer Angriff oder Raub der Daten oder Passworte, (Notizzettel mit Passwort am Computer kleben?) 8 9 10 Es gibt einige einfachere Erklärungsmodelle11 und die Geschichte der Kryptographie mit öffentlichen Schlüsseln als Videovorlesungen in englischer Sprache, durch einen der Entwickler der Diffie-Hellman-Merkle key exchange12 8 13 .

Sicherheit ist möglich.

- 1https://de.wikipedia.org/wiki/Sicherheit

- 2https://www.zeit.de/digital/datenschutz/2013-10/hintergrund-nsa-skandal

- 3Zitat von https://gnupg.org

- 4für eine automatische Übersetzung siehe: https://www.deepl.com/translator#en/de/Arguing%20that%20you%20don't%20c…

- 5http://gnupg.org/ oder

- 6http://gnupg.org/index.de.html (deutsch)

- 7https://emailselfdefense.fsf.org/en/infographic.html

- 8 a b http://en.wikipedia.org/wiki/Public-key_cryptography

- 9http://security.stackexchange.com/questions/20803/how-does-ssl-work

- 10http://security.stackexchange.com/questions/6290/how-is-it-possible-tha…

- 11https://invidio.us/JCvPnwpWVUQ

- 12https://invidio.us/1BJuuUxCaaY

- 13http://en.wikipedia.org/wiki/Diffie%E2%80%93Hellman_key_exchange

Comments